Помните, что вы также можете найти много бесплатных ресурсов на академических сайтах. Иногда это все бесплатные уроки на определенную тему.

10+ лучших команд CMD, используемых для взлома Windows

Командная строка — один из самых мощных инструментов в Windows, известный как CMD. Сегодня мы поделимся с вами основными командами CMD или MS-DOS, которые необходимо знать, если вы хотите стать хакером. Таким образом, если вы решили стать хакером, вы можете научиться использовать 10 лучших команд CMD, используемых для взлома.

- 10+ лучших команд CMD, используемых для взлома 2019

- # 1 пинг

- # 2 нслукап

- # 3 tracert

- # 4 ARP

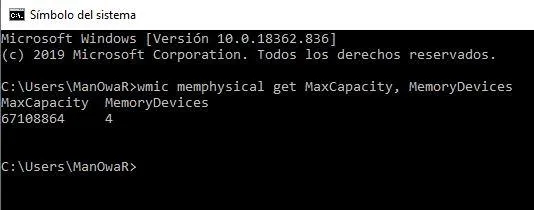

- # 5 IP-конфигурация

- # 6 нетстат

- # 7 Маршрут

- # 8 Net View

- # 9 Чистый пользователь

- # 10 Чистое использование

- # 11 Список задач

- # 12 я исследую

10+ лучших команд CMD, используемых для взлома 2019

Всем известно, что команда — один из самых мощных инструментов в операционной системе Windows, называется CMD. Это интерпретатор командной строки операционной системы Windows. Вы можете использовать CMD для выполнения практически всех действий на вашем ПК/ноутбуке. Невозможно точно объяснить, что делает CMD! Однако хакеры и некоторые профессиональные пользователи знают, как извлечь максимальную пользу из командной строки.

В этой статье представлен список лучших команд CMD, используемых хакерами. Таким образом, если вы решили стать хакером, вы можете научиться использовать 10 лучших команд CMD, используемых для взлома.

# 1 пинг

Эти команды используются для подключения к Интернету и отправки пакетов данных на определенный веб-адрес, после чего эти пакеты отправляются на ваш компьютер. Тест просто показывает, сколько времени требуется пакетам, чтобы достичь заданного адреса. Проще говоря, это помогает узнать, правильно ли функционирует сервер, который вы пытаетесь использовать.

Если вам нужно проверить, может ли хост подключиться к сети TCP/IP и ее ресурсам, вы можете использовать команду Ping.

Например, вы можете ввести команду Googleping-8.8.8.8.8.8.

8.8.8.8.8.8.8.8 с ‘B’ www.google.comまたは接続を試みたいものに置き換えることができます.

Игру можно легко скачать с Github, где разработчики выпустили код в 2018 году. Однако небольшие улучшения все же были внесены. Если кто-то заинтересуется, разработчик с радостью предоставит всю проектную документацию для взносов. Игра работает на PHP и MySQL и не требует ничего другого. Инструкции доступны в файле README.

Список 10 лучших команд CMD, используемых во взломе в 2021 году

В этой статье представлены некоторые из лучших команд CMD, которые широко используются для взлома. Давайте рассмотрим список лучших команд CMD для ПК с Windows 10.

Эта команда использует интернет-соединение для отправки пакетов данных на определенный веб-адрес, а затем отправляет эти пакеты обратно на компьютер. Тест просто показывает, сколько времени потребовалось пакетам, чтобы достичь определенного адреса. Проще говоря, он помогает узнать, жив ли хост, посылающий эхо-запрос, или нет.

Вы можете использовать команду ping в любое время, когда хотите проверить, что хост может подключиться к сети TCP/IP и ее ресурсам.

Например, вы можете ввести командную строку ping 8.8.8.8.8.8, которая принадлежит Google.

Вы можете заменить ‘8.8.8.8.8’ на ‘www.google.com’ или на что угодно.

2. nslookup

Это инструмент командной строки для управления сетью, который поможет вам получить сопоставление доменного имени или IP-адреса для определенной записи DNS. Предположим, у вас есть URL-адрес веб-сайта, и вы хотите узнать его IP-адрес. Просто введите CMD.

nslookup www.google.com (замените Google.com на URL веб-страницы, IP-адрес которой вы хотите найти)

3. tracert

Он может называться TraceRoute. Как и его название, он позволяет пользователям проследить путь IP-адреса до места назначения. Команда рассчитывает и отображает время, затраченное на достижение пункта назначения для каждого прыжка. Вам просто нужно ввести

tracert xxxx (если IP-адрес известен) или tracert www.google.com (если IP-адрес неизвестен).

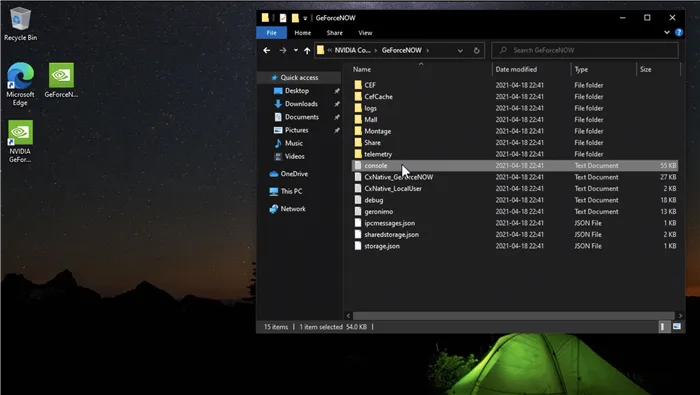

Эта команда позволяет просматривать и манипулировать информацией TCP/IP. Вы также можете использовать его для просмотра IP-адреса вашего компьютера, выпуска или продления аренды выделенного IP-адреса или очистки локального кэша DNS.

Изучить язык разметки HTML

Если вы не знакомы с программированием, то я не представляю, что вы делаете на этом сайте, и у вас есть отличный способ начать работу с языком разметки гипертекста. Что бы вы ни увидели на сайте, знайте, что все это HTML.

Ниже приведен пример использования HTML, но он имеет мало общего с PHP. В начале 2015 года в теме WordPress была обнаружена уязвимость, позволяющая загружать на сервер производные (исполняемые) файлы. Файл, в котором была обнаружена уязвимость, — admin/upload-file.php. Вот:.

Чтобы создать форму отправки для этого файла, необходимо знать HTML. Вы можете делать с веб-службой все, что захотите, например, передать файл, который извлекает все пароли или предоставляет доступ к базе данных.

Поэтому знание HTML необходимо для следующих целей

Изучить несколько языков программирования

Как известно, чтобы нарушать правила, сначала нужно их знать. Тот же принцип применим и к программированию: чтобы взломать чужой код, нужно знать, как работает язык программирования, чтобы иметь возможность программировать самому. Некоторые из наиболее рекомендуемых для изучения языков:.

- Python : это, пожалуй, самый лучший язык для веб-разработки. На нём написаны два крупных фреймворка, на которых создано огромное кол-во веб-приложений, это Flask и Django. Язык хорошо построен и задокументирован. Самое главное, что его очень просто выучить. К слову, много разработчиков используют Python для создания простой и полной автоматизации.

- C++ : язык, использующийся в промышленном программировании. Его преподают в школах, вузах. На нём пишутся сервера. Рекомендую начать изучение языков с него, т. к. он содержит в себе все принципы ООП. Научившись работать с ним, вы с лёгкостью освоите другие языки.

- JavaScript, JQuery : в основном, практически все сайты используют JS и JQuery. Необходимо знать, что на этих сайтах зависит от JS, например, формы для ввода паролей. Ведь некоторые сайты не дают выделить и скопировать некоторую информацию, не дают скачать файл или просмотреть содержимое, однако, чтобы сделать это, достаточно отключить JS в браузере. Ну а чтобы отключить JavaScript, нужно знать: а) в каких ситуациях работа (защита) сайта зависит от него; б) как JavaScript подключается и какими способами можно блокировать работу скриптов.

- SQL : самое интересное. Все пароли, личные данные, хранятся в базах данных, написанных на SQL. Самая распространённая система управления БД — MySQL. Чтобы понять, как использовать MySQL-инъекцию, нужно знать, что такое MySQL-инъекция. Чтобы уловить суть MySQL-инъекции, нужно знать, что такое MySQL-запросы, каков синтаксис этих запросов, каково устройство базы данных, как хранятся данные, что такое таблицы и т. д.

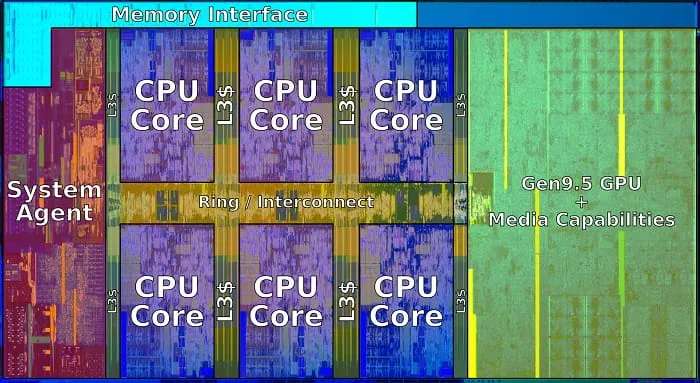

Изучить устройства сетей

Если вы хотите стать хакером, вам необходимо иметь четкое представление о сетях и о том, как они работают. Важно понимать, как создаются сети и в чем разница между протоколами TCP/IP и UDP. Определите тип используемой сети. Научитесь регулировать его. Выявляйте потенциальных злоумышленников.

Глубокое понимание различных сетей позволит вам использовать их уязвимости. Вам также необходимо понимать устройство и работу веб-серверов и веб-сайтов.

Возникает вопрос: откуда вы знаете названия услуг? Это очень просто. Используя параметр запроса, вы получите подробный список всех услуг.

Как стать хакером? 10 бесплатных шагов для начинающих

Станьте хакером бесплатно! Она всегда рядом и всегда о вас… Конечно, ваши уши от медийной чепухи могут услышать о смелой хакерской деятельности таких групп, как Anonymous. Затем вы задаетесь вопросом, как стать хакером, не так ли?

Сегодня мы представляем наши взгляды на этот вопрос. Мы разработали для вас десять субъективных шагов, которые вы должны выполнить, если хотите стать экспертом в своей области. Многие параграфы также содержат полезные ссылки на уроки и новые призвания. Пункты были классифицированы очень просто и субъективно от наиболее важных до наименее важных.

Кто такой хакер?

Вскоре вы поймете, что волшебной программы взлома не существует. Вы бы видели, с каким огромным успехом во многих фильмах взламываются правительственные системы. Все, что нужно было делать нашему герою, это нажимать случайные клавиши на клавиатуре компьютера. Через некоторое время он видит на своем экране, что он хорошо связан со строго засекреченной правительственной системой. Это сказки для маленьких детей … Конечно, правда совсем другая. Многие атаки требуют времени. Это головоломка между операционной системой и пентистом. Правила этой игры абсолютны, и предпосылкой для участия в ней являются обширные знания и опыт. Таким образом, в этом отношении такие продукты, как «Школа хакеров», тексты типа «Как стать хакером за одну-две ночи», являются немного более веселыми …

Стоит ответить на этот вопрос. Кто такие хакеры? На наш взгляд, в последние годы это понятие сильно преувеличено в СМИ, и мы постепенно отходим от словарного определения значения этого слова. Настоящий хакер — это тот, кто стремится стать очень близким специалистом. Это творческий человек, который легко может использовать всевозможные ИТ-инструменты и решения совершенно нестандартным образом. На самом деле, настоящий хакер (или взломщик) — это не просто человек, связанный с человеком.

Если вы посмотрите на настоящих мастеров (например, по изготовлению музыкальных инструментов), то поймете, что они скрывают множество секретов, которые передаются из поколения в поколение. Именно поэтому их продукция настолько совершенна. Они были разработаны на основе многолетнего опыта. Часто сам процесс производства уникален, даже в глобальном масштабе, и дает определенный конечный результат.

Поэтому я надеюсь, что вы захотите стать Страндиварианцем нашего времени в своей любимой области. В конце концов, на протяжении веков говорили, что люди — странные существа. В этой теме сегодня мы, конечно же, поговорим об аспектах перехода новичка в хаканистическое направление.

Как стать хакером?

Ниже мы собрали десять основных советов, которым вы должны следовать в своей попытке стать авторитетом в искусстве взлома. Прежде всего, мы хотели подчеркнуть, что хакеры не обязательно являются преступниками, хотя есть и такие. Не бойтесь называть их киберпространством.

1.Изучите программирование

Как мы уже говорили в самом начале, искусство взлома не основано на использовании готовых компьютерных программ. Прежде всего, вы должны их написать. Конечно, это требует обширных знаний и умения программировать. Если вы увлекаетесь написанием компьютерных программ и простых скриптов, вы обнаружите, что эта профессия очень востребована в вашей жизни.

С чего начать приключение с программированием?

Во-первых, это выбор языка и конкретной специализации, а их, на наш взгляд, очень много. Стоит ознакомиться со следующими статистическими данными об использовании языков программирования в 2021 году. Как показывает наш опыт, не стоит учить язык, который постепенно будет вытеснен с рынка. Прежде всего, лучшие технологии облегчают поиск решений проблем интернет-сообщества.

Что мы предлагаем в отношении искусства взлома?

Ниже мы собрали общие области, представляющие интерес для хакеров. Мы субъективно распределили языки по категориям в соответствии с предпочтительным порядком их исследования.

- Специалист по веб-приложениям (PHP / SQL / JS / HTML / CSS)

- Программист утилит (Python / C ++ / Bash / BATCH / SQL / Java / C # / Delphi)

- Средство поиска уязвимостей низкого уровня и разработчик вредоносных программ (C / C ++ / Assembler)

- Базовая классика (C ++ / PHP / Python).

Не останавливайтесь на достигнутом. Если вы знаете хотя бы один базовый уровень ранее экзотического проекта языка программирования, вам не составит труда читать чужие исходные материалы. Если вы уже достаточно освоили основы языка, вас должны заинтересовать внешние библиотеки и фреймы. Также стоит обратить внимание на публикации по сетевым технологиям и Winapi.

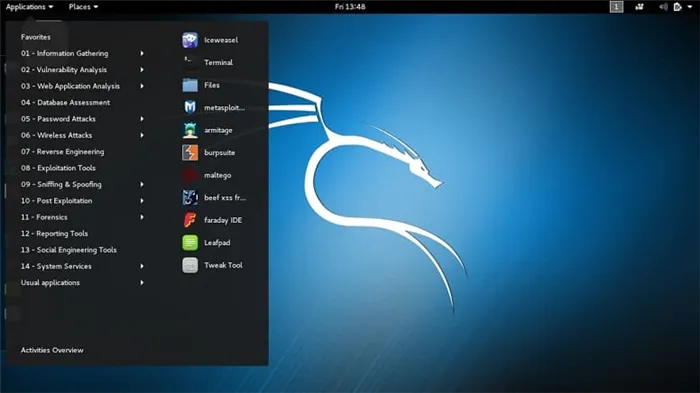

2.Познакомьтесь с другими операционными системами

В какой-то момент обучения вы можете почувствовать слабость. Сам язык программирования в сочетании со стандартными библиотеками дает вам множество возможностей, но в конечном итоге вы можете обнаружить, что не можете написать ничего конкретного. Если вы хотите писать полезные сценарии и программы, изучайте не только язык, но и саму операционную систему Microsoft Windows. О системе Linux также стоит знать. Существует огромное количество бесплатных веб-приложений, которые также можно вызывать с помощью соответствующих функций в приложении.

Большинство программ Linux имеют открытый исходный код. Такие программы часто называют приложениями с открытым исходным кодом. Это означает, что исходный код может быть легко просмотрен, изменен и продан.

Конечно, благодаря самой очевидной структуре Linux, вы можете использовать практически любую конфигурацию, которая соответствует вашим потребностям и предпочтениям. Преимущество такого готового продукта контроллера заключается в том, что первоначальная подготовка рабочих инструментов остается за нами. Конечно, вы можете установить все необходимые приложения для контроля безопасности для любой из вышеперечисленных операционных систем.

Из минусов. Поскольку игра разрабатывается одним разработчиком, иногда возникают странные ошибки, и в сообществе есть серьезные опасения, что серверы могут рухнуть в будущем. Новый контент появляется очень редко.

Bandit

Военная игра, позволяющая начинающим Linux/Unix-юзерам почувствовать себя настоящими хакерами. Бандит имеет 34 уровень, уровень хакера.

Рядом с работой есть ссылка для тех, кто может видеть эльфов:.

Есть несколько игр, которые сами разработчики предлагают рассматривать в следующем порядке.

Все игры бесплатны, и разработчики просят вас сделать пожертвование или стать патроном Patreon.

Атмосферные симуляции

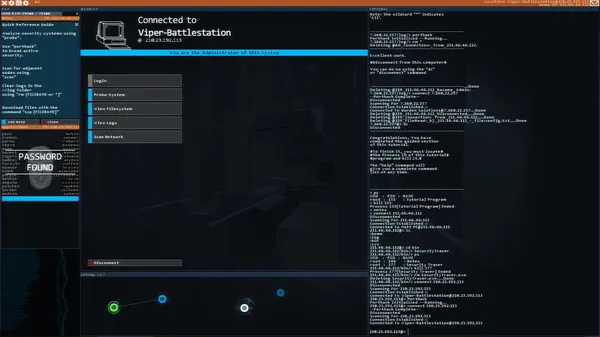

Игры, которые ощущаются как хакеры старой школы: игры загружаются медленно и имитируют рабочий стол в черно-синих тонах. В этой игре есть короткая история. Вы играете за агента, который зарабатывает на жизнь, выполняя «грязную» работу в киберпространстве для крупных корпораций.

Вы получаете контракты, нарушаете все, что вам говорят, используете заработанные деньги для модернизации и повторяете, пока не надоест.

Hacknet (2015)

Согласно сюжету игры, хакер общается с вами «призраком» умершего — автоматизированной системой экстренной помощи. Своеобразная приключенческая игра с терминальным интерфейсом, основанным на реальных командах UNIX.

В игре есть семинары для тех, кто не сотрудничает с терминалом, а чтобы еще больше снизить порог вхождения, в игру можно играть двумя способами: с графическим интерфейсом пользователя и текстовой консолью.

Из минусов. Как правило, игра в миссии похожа. Необходимо войти в компьютер и удалить/скопировать/изменить определенные файлы. У антивируса есть проблемы.