Это означало, что существовали протоколы для мыши, протоколы для клавиатуры и т.д. Устройствам приходилось использовать существующие протоколы или создавать собственные драйверы. Людям приходилось выполнять больше работы по установке и настройке устройств.

В ходе расследования атак HID в качестве жертв использовались компьютеры с Windows 10 (1607). В первом случае антивирус Касперского работал отлично. Во втором случае операционная система сама блокировала устройство. Действительно, попытки подключить вторую клавиатуру к компьютеру не увенчались успехом.

Стандарт упрощения принадлежностей

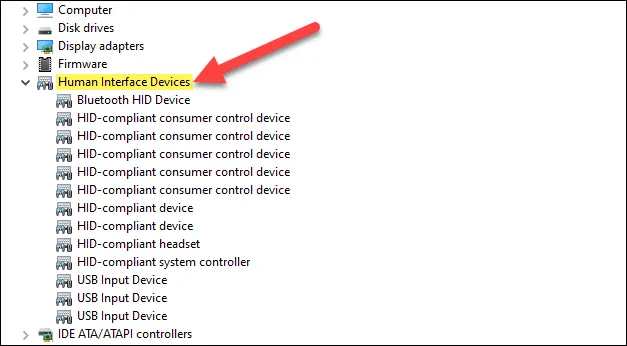

HID в диспетчере устройств Windows.

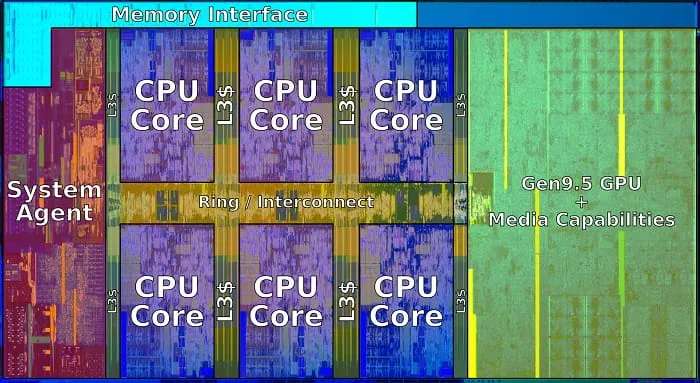

‘User Interface Device’ — это шаблон, созданный для упрощения процесса установки устройств ввода. До появления HID существовало несколько специальных протоколов для каждого типа устройств ввода.

Это означало, что существовали протоколы для мыши, протоколы для клавиатуры и т.д. Устройствам приходилось использовать существующие протоколы или создавать собственные драйверы. Людям приходилось выполнять больше работы по установке и настройке устройств.

Для сравнения, HID-совместимые устройства содержат «пакеты данных», содержащие все действия устройства. Например, клавиатура может иметь клавишу для регулировки громкости. Когда эта клавиша нажата, «дескриптор HID» сообщает компьютеру, где в пакете должна храниться и выполняться цель этого действия.

Протокол HID облегчает компаниям создание широко совместимых аксессуаров. Все современные операционные системы поддерживают протокол HID. Подключите USB-клавиатуру к компьютеру под управлением Windows, Mac, Chromebook или даже к планшету Android, и она сразу же заработает. Все это благодаря технологии HID.

HID и приложения

Самое большое преимущество HID заключается в том, что вы можете просто подключить к устройству практически любое периферийное устройство, и оно сразу же начнет работать. Но это только половина волшебства. Но как заставить эти аксессуары работать в вашем приложении?

Когда USB-контроллер подключен к компьютеру, игра обычно управляется правильно. Контроллеры также могут функционировать, если они созданы после игры. Разработчику игры не пришлось ничего делать для достижения этой цели.

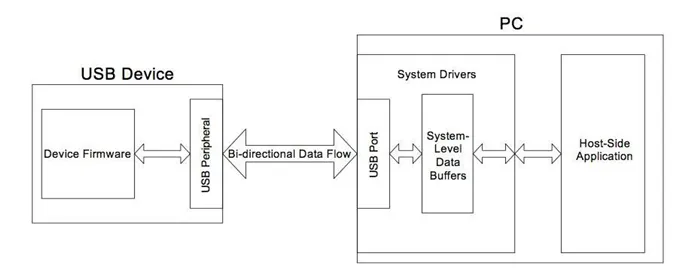

Когда устройство HID подключено, его функция передается операционной системе. Операционная система интерпретирует данные и сортирует устройство. Это позволяет приложениям и играм ориентироваться на категории устройств, а не на конкретные модели.

Это очень важный элемент HID, который воспринимается как должное. Игровые контроллеры работают с библиотекой Steam. Zoom знает, как включить камеру. Все это происходит без особых усилий с вашей стороны.

Типы устройств интерфейса пользователя

Джо Федева.

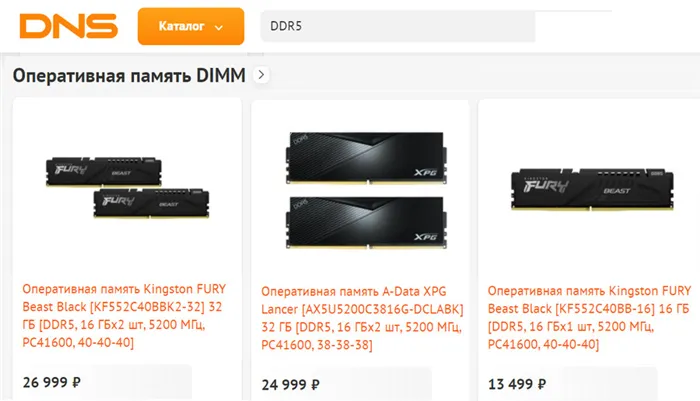

Как упоминалось выше, периферийные устройства USB являются наиболее распространенными устройствами пользовательского интерфейса, но существуют и другие типы.

USB-устройства относятся к категории ‘USB-HID’. К ним относятся обычные клавиатуры, мыши, сайты, трекпады и игровые элементы управления. Другие устройства USB-HID включают термометры, аудиоаппаратуру, медицинское оборудование, телефоны и фитнес-оборудование.

Еще один распространенный тип — Bluetooth-HID. Это тот же протокол USB-HID с небольшими изменениями для Bluetooth. Как и ожидалось, они похожи на USB-HID, но подключаются через Bluetooth. Мыши Bluetooth работают независимо от того, подключены ли они к компьютеру Windows, Mac или Chromebook.

Устройства пользовательского интерфейса — одни из самых распространенных устройств, используемых в компьютерах. Мы действительно не оценили, насколько они просты в использовании. Было время, когда это было не так просто.

HID не только облегчил использование компьютеров, но и способствовал появлению огромного рынка аксессуаров. Существуют тысячи клавиатур, мышей, сайтов, элементов управления и других продуктов, о несовместимости с которыми можно не беспокоиться.

Хотя в истории компьютеров было много разработок, стандартные устройства человеческого интерфейса пользовались большим успехом.

Эта статья была написана в исследовательских целях. Вся информация, содержащаяся в нем, предназначена только для информационных целей. Ни автор, ни авторы не несут ответственности за любое неправомерное использование перечисленных здесь материальных платформ, программ и методик.

HID-совместимый драйвер сенсорного экрана отсутствует и больше не доступен в диспетчере устройств

Драйверы CCID для считывателей OMNIKEY: 1021, 3021, 3121, 5022, 5023, 5122, 5422, 5025, 5127 Mini, 5127 Reader Core, 5427 G2, 6121 Архитектура: x64, публичные заметки включены в пакет x86.

Версия: 1.1.4.2315 для Windows 7, 8, 10.

Дополнительное программное обеспечение включено

- Yandex Browser

- Opera Browser

- Avast Free Antivirus

- World of Tanks

- World of Warships

Подробнее о пакете драйверов:

Версия драйвера (программа установки):.

19.0.25.10, 19.3.32.11 Операционные системы:.

Windows 8.1, Windows 10 Размер операционной системы:.

64-бит (x64) Размер файла: 0,6 мб

Понять эту терминологию обычно несложно. Достаточно перевести его с английского на русский, и он становится своего рода устройством с человеческим лицом (интерфейсом). Все устройства, включенные в эту концепцию, рассматриваются как таковые и предназначены для максимально простого взаимодействия с людьми. Устройства этой категории обычно включают большинство периферийных устройств, предназначенных для управления компьютерными системами на различных уровнях.

Для их подключения используются либо интерфейсы USB и соответствующие порты, либо беспроводные модули Wi-Fi и Bluetooth. Кстати, последние два также относятся к категории USBHID. С модулями Wi-Fi все понятно. Мыши и клавиатуры лишь условно можно назвать беспроводными, поэтому для их подключения к корпусу компьютера требуется подключение беспроводного адаптера к соответствующему USB-порту. С Bluetooth не все ясно, поскольку при подключении к тому же ноутбуку со встроенным модулем Bluetooth порт USB может вообще не понадобиться.

Эта статья была написана в исследовательских целях. Вся информация, содержащаяся в нем, предназначена только для информационных целей. Ни автор, ни авторы не несут ответственности за любое неправомерное использование перечисленных здесь материальных платформ, программ и методик.

ЧТО ТАКОЕ HID-СОВМЕСТИМОЕ УСТРОЙСТВО УПРАВЛЕНИЯ ПОТРЕБИТЕЛЕМ? — ВОКРУГ-ДОМ — 2022

Ваш компьютер имеет несколько способов подключения к внешним устройствам, но универсальная последовательная шина (или USB, как ее обычно сокращают), вероятно, является самой гибкой. Его можно использовать для подключения к принтерам, флэш-накопителям и многим другим внешним устройствам, а также для загрузки данных с клавиатуры или мыши. Мыши и клавиатуры являются примерами так называемых устройств человеческого интерфейса. Каждое HID-совместимое устройство использует универсальный стандартный драйвер и не требует установки специального драйвера.

Женщина держит руку на мышке и клавиатуре. Источник: pablocalvog / iStock / Getty Images

Установка стандарта

Консорциум производителей, отвечающий за спецификацию USB, объединяет устройства в различные основные категории, такие как коммуникационные устройства, устройства хранения данных и звуковые устройства, которые имеют схожие потребности в передаче данных. Как следует из названия, большинство устройств HID передают данные от человека непосредственно в компьютер. К ним относятся игрушечные пульты управления и трекболы, а также менее очевидные варианты, такие как ползунки, кнопки и переключатели на корпусах компьютеров. Некоторые из них, такие как рулевые колеса и летающие яичные желтки с тактильной обратной связью, также передаются от компьютера конечному пользователю.

Что такое шрифты? Что такое семейство шрифтов? Когда были изобретены шрифты? Каковы функции шрифта? Как хранятся шрифты в Windows?

Что такое 802.11ax, 802.11ad, 802.11ac и 802.11n? что такое Wi-Fi 6, Wi-Fi 5 и так далее?

Что такое Wi-Fi 6, Wi-Fi 5 или Wi-Fi 4? Что такое 802.11ax, 802.11ac или 802.11n? Что означают эти аббревиатуры? Что такое 802.11AD?

Для получения дополнительной информации см. статью Раджи о Хабре выше. Это поможет вам понять, что и как делать для других проектов USB HID. А еще лучше — начните с него:-)

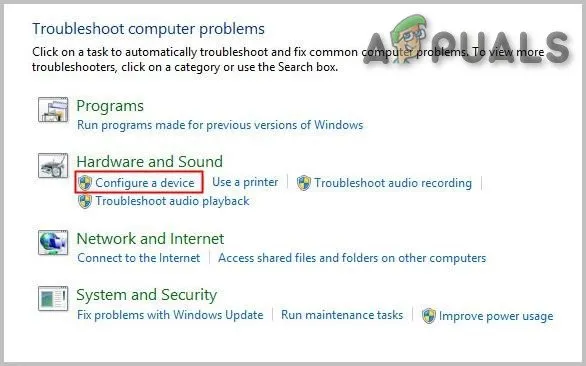

Для Windows 8.1 / 7:

- На клавиатуре нажмите клавишу с логотипом Windows и введите «Устранение неполадок», затем нажмите «Устранение неполадок».

- Нажмите Настроить устройство.Настройте устройство в Устранении неполадок

- Теперь нажмите «Далее» и следуйте инструкциям, отображаемым на экране, чтобы исправить любую обнаруженную проблему.

- Откройте диспетчер устройств и посмотрите, отображается ли на экране HID Complaint Touch Screen.

После завершения процесса устранения неполадок перезапустите Device Management и посмотрите, появился ли там HID-совместимый сенсорный экран. Если нет, перейдите к следующему решению.

Решение 3. Удалите и переустановите сенсорный экран и обновите драйверы набора микросхем

Если операционная программа не обновляется регулярно, система может работать не так, как ожидается. Эта проблема может возникнуть, если вы используете старый HID-совместимый драйвер или, скорее всего, вы никогда не устанавливали драйвер сенсорного экрана, потому что устройство было отключено. По этой причине устройство не может быть активировано, если не установлен соответствующий драйвер.

Для решения проблемы выполните следующие три шага. Однако прежде чем приступить к работе, убедитесь, что у вас есть права администратора.

Шаг 1: Удалите Ghost Drivers

Во-первых, удалите драйверы-призраки, которые на самом деле не активны, но продолжают отображаться в управлении устройствами.

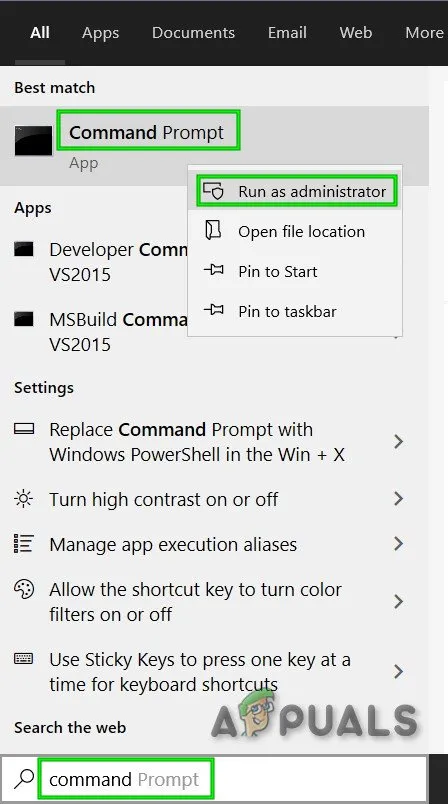

- В поле поиска Windows введите «Командная строка» и щелкните правой кнопкой мыши первый результат и нажмите «Запуск от имени администратора» с правами администратора.Откройте командную строку из поиска Windows

- В командной строке введите: set devmgr_show_nonpresent_devices = 1

Нажмите и введите. Из этого нет выхода, поскольку он просто активирует настройки, позволяющие появление скрытых устройств в Управлении устройствами.

После перезагрузки системы откройте Управление устройствами, а затем нажмите Сканировать для существенных изменений в верхней части окна Управление устройствами, чтобы узнать, определила ли Windows сенсорный экран и был ли автоматически установлен соответствующий драйвер для него. Если драйвер установился автоматически, проверьте, работает ли сенсорный экран. Если сенсорный экран не работает или если сенсорный экран не появляется, перейдите к следующему шагу.

BIOS является основным компонентом системы. Если BIOS не может связаться с устройством, операционная система не может связаться с ним. Поэтому обновите BIOS, но помните, что система может быть заблокирована.

Примеры атак

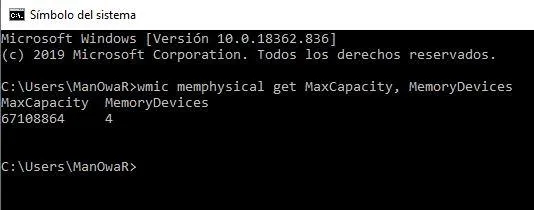

Выполнение настоящей HID-атаки можно начать с быстрого создания локального пользователя. Это показано на примере Windows 10 Build 1607.

Я согласен — это полезно. Подключите Microarduina к чужому USB-порту, и через несколько секунд у вас уже будет локальная учетная запись с заранее заданными параметрами имени пользователя/пароля.

Давайте немного углубимся. Давайте немного усложним задачу. Подготовьте свой FTP-сервер и загрузите рабочую нагрузку. Загрузка файлов и как это сделать. Это занимает немного больше времени из-за загрузки, но это того стоит, например, для сессии администратора.

Объясните пункты файлов. Да, вы можете набрать и выполнить все команды, но предметом обсуждения снова является ограничение по времени выполнения. Неизвестно, как долго сервер может реагировать на команды (на это влияет скорость интернет-соединения, скорость компьютера и куча разных факторов). Также стоит учесть, что в тесте можно использовать SSD (вроде бы все работает), но при подключении к компьютеру HDD. Думаю, вы поняли суть.

Вы могли заметить, что USB-клавиатура определяется BIOS до запуска операционной системы. UEFI обычно имеет широкую поддержку USB-портов, с готовыми профилями HID и USB-накопителями. Большой объем флэш-памяти современных материнских плат и унифицированная структура UEFI позволяют загружать низкоуровневые бэкдоры простым вводом с Arduino на низкоуровневое хакерское устройство.

Как защититься от HID-атак

Как мне кажется, самый безопасный способ защиты операционной системы — это блокировка учетных записей (с помощью паролей, RFID-чипов или биометрических сканеров) при выходе из компьютера. Секретными хитростями атаки являются отсутствие паролей и скорость, поэтому маловероятно, что пятиконечник поставит его на заблокированный компьютер (хотя некоторые более крупные существа применяют практику выключать экран, а не блокировать компьютер. (Вы воспринимаете, это не работает). Можно также полностью отключить неиспользуемые порты USB (в BIOS или, конечно, в BIOS), но почему это помешает злоумышленнику получить легальную клавиатуру и подключить симулятор Arduino? Только параметры политики безопасности и программное обеспечение сторонних производителей для контроля USB-подключений.

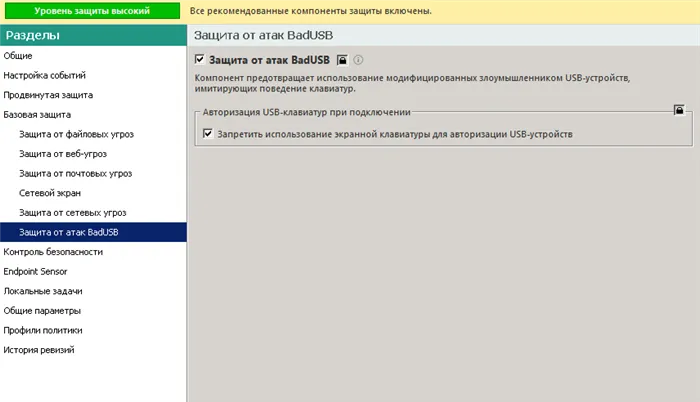

Что касается Windows, существуют различные решения. Во-первых, полная борьба с вирусами. Они уже научились определять категории BADUSB и блокировать такие устройства. Например, одним из аспектов Антивирусного сервера Касперского является функция «Защита от атак BADUSB» при формировании политики безопасности.

Формирование политики безопасности с помощью Kaspersky Management Server

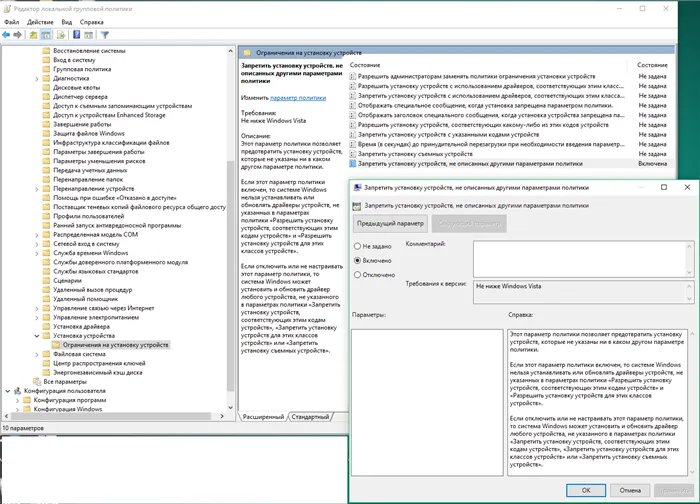

Во-вторых, существуют средства борьбы с этим типом атак с помощью групповых политик. Вам нужно открыть gpedit.msc и перейти в раздел ‘Конфигурация компьютера → Административные стандарты → Система → Ограничения на установку устройств’. Этот раздел содержит несколько правил. ‘Prevent installation of devices not described by other policy settings’ должно быть ‘Prevent installation of devices not described by other policy settings’. Суть правила заключается в том, что, если оно включено, драйверы для новых устройств не будут устанавливаться автоматически, если только это устройство не определено явным образом политикой. Конечно, у такого подхода есть небольшие недостатки, но при правильной настройке проблем возникнуть не должно.

Настройка правил групповой политики Windows

В ходе расследования атак HID в качестве жертв использовались компьютеры с Windows 10 (1607). В первом случае антивирус Касперского работал отлично. Во втором случае операционная система сама блокировала устройство. Действительно, попытки подключить вторую клавиатуру к компьютеру не увенчались успехом.

В Linux вы можете использовать udev и его правила. Вам необходимо создать файл /etc/udev/rules.d/10-usbblock.ru и ввести в него следующее содержимое (вы можете блокировать все классы).

Это заблокирует добавление новых устройств HID

А это команда для разблокировки:.

Заключение

Моделирование клавиатуры — опасный инструмент в чужих руках. Это было наглядно продемонстрировано на выставке Black Hat в 2014 году. Троянское оборудование в домашних условиях вызвало волну интереса к этой теме.

Первоначально в серьезность угрозы было трудно поверить, и интернет был освобожден для Usbola. После публикации статьи Computer Ebola шутки закончились. Более того, Карстен Нол подлил масла в огонь, создав список уязвимых устройств, которые легко могут быть использованы для осуществления атак, подобных BADUSB.

В последние годы ситуация изменилась. С одной стороны, стало проще создавать недорогие клавиатурные симуляторы, и были найдены примеры готовых сценариев и отключений. С другой стороны, некоторые сложные системы безопасности научились распознавать хакерские устройства HID, а современные операционные системы расширили политику безопасности для предотвращения несанкционированных подключений.