Затем проверьте, изменилось ли состояние и снизилась ли нагрузка на систему. Если есть другие подозрительные процессы, сделайте то же самое для них.

Как найти и удалить вирус-майнер .

Вредоносное ПО, основной целью которого является использование ресурсов компьютера жертвы для добычи криптовалюты. В идеале это программное обеспечение должно работать как можно более скрытно, обладать высокой жизнеспособностью и низкой вероятностью обнаружения антивирусным ПО. Качественные» вирусы-микрохантеры едва заметны, мало мешают работе пользователя и с трудом обнаруживаются антивирусными программами. Основным внешним симптомом заражения вирусом является повышенное потребление ресурсов компьютера, что приводит к увеличению нагрева и шума от вентиляторов системы охлаждения. В случае «низкокачественных» мелких вирусов, помимо этих симптомов, может снизиться общая производительность компьютера, произойти временное зависание или сбой в работе некоторых программ.

Слово «майнинг» происходит от английского слова «mining», что означает «добыча полезных ископаемых». Майнинг — это просто процесс создания новых единиц криптовалюты (криптовалют) с помощью определенных алгоритмов. Сегодня существует около 1 000 криптовалют, все они используют алгоритмы и протоколы самого известного стартера — биткоина.

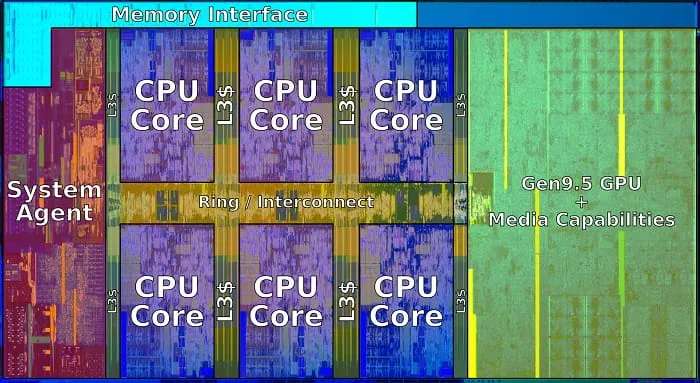

Процесс добычи является сложной и ресурсоемкой задачей для получения уникального набора данных для проверки платежных операций. Скорость идентификации единиц криптовалюты и количество вознаграждений варьируется от валюты к валюте, но во всех случаях требуются значительные вычислительные ресурсы. Мощность горного оборудования обычно измеряется в мегагешах (МГаш) и гигагешах (ГГаш). Поскольку сложность добычи самых дорогих криптовалют уже давно не под силу одному компьютеру, мощные вычислительные системы промышленного уровня — специальные майнинговые фермы и майнинговые пулы (компьютерные сети, в которых процесс добычи разделяется между всеми участниками ) используются. Сеть. Майнинг в общем пуле — единственный способ для рядового пользователя принять участие в получении небольшой прибыли от процесса создания криптовалюты. Пулы предлагают различные модели распределения прибыли, которые учитывают, в частности, возможности оборудования клиента. Совершенно понятно, что злоумышленник может получить прибыль от эксплуатации чужого компьютерного оборудования, заразив одной группой десятки, сотни или даже тысячи компьютеров майнеров.

Вирусы для майнинга нацелены на длительное использование компьютера жертвы и, в случае заражения, обычно устанавливают служебное программное обеспечение для восстановления основной программы майнинга, если она повреждена, удалена антивирусом или по какой-либо причине вышла из строя. Разумеется, генеральный план устроен так, что результаты майнинга привязываются к аккаунту атакующего в том баке, где они были использованы. В основном используется легальное программное обеспечение для майнинга, загружаемое с официальных криптовалютных сайтов или специальных пул-ресурсов, которое на самом деле является не вредоносным ПО (вирусы, вирусное ПО — программное обеспечение). Вы можете скачать и установить это же программное обеспечение на свой компьютер без особых подозрений со стороны антивируса, используемого в вашей системе. Это не означает, что антивирусное программное обеспечение низкого качества, скорее наоборот. Это связано с тем, что разница между добычей, полезной для пользователя, и добычей, полезной для злоумышленника, не является случаем ложных срабатываний. Последствия относятся к счету в баке.

Удаление майнера с использованием отката на точку восстановления

Самый простой способ удалить нежелательное программное обеспечение — восстановить Windows до предыдущего состояния с помощью точки восстановления (часто называемой «Восстановление системы»). Это предполагает, что точка восстановления была создана, когда заражение еще не произошло. Чтобы запустить инструмент восстановления, используйте комбинацию клавиш Win + r и введите rstrui.exe в открывшемся поле ввода. Также можно воспользоваться главным меню — Программы — Аксессуары — Утилиты — Восстановление системы. Затем выберите нужную точку восстановления и вернитесь к ней. Если перезагрузка прошла успешно, в большинстве случаев вирус можно удалить без особых усилий. Однако если подходящей точки восстановления нет или восстановление не удаляет вирус, вам придется искать более продвинутый метод решения проблемы. Таким образом, вы можете использовать стандартные средства операционной системы или специализированные программы для поиска и завершения процессов, получения информации о свойствах процесса, просмотра и изменения точек запуска программы, контроля цифровой подписи выдавшего ее органа и т.д. Такие задачи требуют от пользователя опыта и навыков использования командной строки, редактора реестра и других внутренних утилит. Использование нескольких антивирусных сканеров, систем очистки и программ удаления программного обеспечения от разных производителей может не сработать. Для шахтеров они обычно не работают.

Сложность обнаружения программного обеспечения, используемого для извлечения, заключается в том, что оно не является вирусом и поэтому не обнаруживается большинством антивирусных программ. Антивирусы могут предотвратить процесс установки майнеров, поскольку они не используют традиционное программное обеспечение, в противном случае вредоносное ПО (с точки зрения владельца зараженного компьютера) придется искать и удалять вручную. Для истории, средняя частота обнаружения такого программного обеспечения в июне 2017 года, например, от известного Balstotarpolos, составила 15-20/62. Это означает, что только 15-20 из 62 антивирусов были признаны вредоносными программами. Более того, самые популярные высококачественные программы защиты от вирусов не относятся к этой группе. Процент обнаружения известных вирусов или вирусов, обнаруженных давно, может быть выше за счет сигнатур в вирусной базе и некоторых дополнительных измерений, проводимых поставщиком антивируса. Однако это не всегда позволяет майнеру смягчить проблему без дополнительных усилий, необходимых для ее решения.

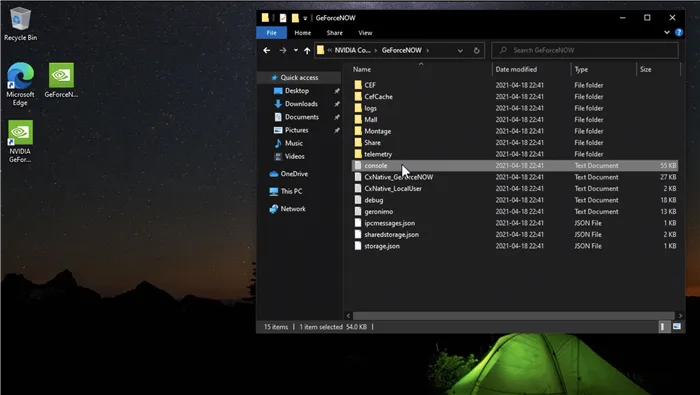

Ниже приведен практический пример заражения системы с помощью программы для добычи вредоносного ПО. Инфекция появилась при использовании модифицированного игрового программного обеспечения, загруженного с одного из ненадежных торрент-трекеров. Способ заражения может быть разным, но, как и в случае с другими вредоносными программами, он предполагает переход по ссылке на непроверенный ресурс или открытие вложения электронной почты.

Серия вредоносных программ для майнинга в интересах злоумышленника реализует следующие функции

— Проверьте автоактивацию. Одна или несколько программ изменяют ключи реестра, которые автоматически выполняются при неожиданном завершении работы, перезапуская или отключая их. Ключ реестра периодически просматривается (примерно раз в минуту), и любые нарушения (удаленные или измененные) восстанавливаются.

Отвечая на вопрос «как найти майнеров на компьютере», сразу вспоминается самая популярная серия анти-Йет. Однако, к сожалению, все не так просто. Новейшие вирусы могут быть не обнаружены как угроза. При наблюдении защита может классифицировать их как потенциально опасные, но их можно классифицировать и как нечто большее.

2 рабочих метода поиска майнеров на Windows 10 и их удаление на 2022 год

Киберпространственные преступники используют всевозможные уловки при слежке за чужими данными и совершении других киберпространственных преступлений. Результатом их действий является постоянное появление новых вредоносных программ, включая Miner, печально известный вирус, который, несмотря на свое название, не имеет никакого отношения к легальным операциям с криптовалютой. Поэтому давайте поговорим о том, как удалить его с вашего устройства.

Итак, шахтеры — что это за зверь и что он делает? Сегодня речь пойдет о вирусе, который имеет много общего с легендарным троянским конем, но главной особенностью новейшей вредоносной программы является повышенная нагрузка на зараженное устройство, а точнее на процессор и видеокарту.

Это делается для обеспечения майнинговой деятельности путем приобретения криптовалюты Bitcoin, отсюда и название вируса.

Проще говоря, последняя предназначена для зарабатывания денег на криптовалюте. Он использует для этого чужую энергию и, конечно, не влияет оптимальным образом на работу самого устройства.

Теперь самая важная часть: как проявляется инфекция. Хорошо известно, что вредоносное ПО может попасть двумя способами — непосредственно в браузер при навигации по Интернету или путем установки стороннего программного обеспечения без какого-либо контроля безопасности.

В первом случае вы также можете перейти на зараженный вирусом сайт, но это не самый худший вариант. Фактически, этот тип скрытого майнера представлен в виде сценария и может действовать на компьютере до тех пор, пока пользователь находится на зараженном сайте.

Другими словами, достаточно завершить сеанс, и все сразу же возвращается на круги своя без последствий.

Второй случай более опасен и имеет серьезные последствия для компьютера, так как проникает в само устройство в виде вредоносного приложения. Это означает, что зараженное приложение продолжает действовать независимо от того, используется ли оно, пока не будет полностью уничтожено. Это может быть очень сложно.

Помимо прочего, такие «сюрпризы» в игре можно получить при использовании съемных носителей или переходе по подозрительным ссылкам. Поэтому очень важно не терять бдительности и помнить о важности использования только надежных источников и средств массовой информации, а также об использовании действительно эффективного программного обеспечения для защиты от вирусов на вашем компьютере.

Как найти майнер на компьютере Windows 10 и полностью удалить

Чтобы устранить вирусы с компьютера, нужно хотя бы знать, что они там есть. Но что если шахтер не присутствует в процессе и никак не контролируется? На самом деле, эту проблему можно легко решить, поскольку существует множество антивирусных приложений, которые могут помочь найти и удалить вредоносное ПО.

С помощью программ и сканирования

Если вы заметили, что устройство начинает работать медленнее при загрузке процессора более 40%, нагрев видеокарты и системы охлаждения самопроизвольно заряжается, операционная система медленно и постоянно разрушается при повышенном потреблении движений. Время подачи сигнала тревоги.

Лучший способ начать диагностику проблемы — выполнить полное сканирование системы с помощью встроенного антивируса. Кроме того, не помешает воспользоваться программой стороннего производителя, используя при необходимости безопасную работу или аварийный лоток.

Если вы не знаете, какое программное обеспечение использовать, вы можете рассмотреть один из следующих вариантов

- Kaspersky Rescue Disk. Это не просто антивирус, а универсальный загрузочный аварийный диск со встроенной системой сканирования от известной лаборатории. Применение этого комплекса позволит провести сканирование и лечение в максимально безопасном режиме, поскольку во время этого процесса все вирусы будут полностью лишены какой-либо активности.

- Dr.Web Curient – еще одно универсальное ПО, с помощью которого можно выявлять самые опасные зловреды, включая трояны, не отображающиеся в процессах майнеры и пр.

- Adwcleaner также послужит надежным подспорьем для защиты устройства от любого вредоносного ПО, являясь универсальным инструментом для сохранения безопасности.

- Malwarebytes Anti-Malware способен проводить комплексную проверку ПК, распознавая даже те вредоносные программы, которые остаются невидимыми для других антивирусных утилит.

Также не забывайте, что специальные приложения, такие как CCleaner, могут помочь вам избавиться от него, например, от так называемых остаточных файлов и других остатков. Это программное обеспечение можно использовать для очистки всей операционной системы компьютера. Это особенно важно, если в системе много мусора, кроме майнеров.

Можно ли очистить комп от вируса без программ через диспетчер

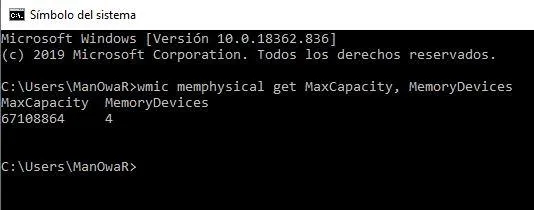

Однако вы можете попытаться найти майнеры вручную, используя универсальные инструменты, такие как Task Manager. Для этого необходимо выполнить следующие действия

- Используйте комбинацию горячих клавиш Ctrl, Shift и Alt для автоматического перенаправления в раздел ОС «Процессы»/»Подробности» (зависит от того, какая версия операционки используется на ПК).

- В открывшемся перечне найдите тот процесс, на который приходится самый большой расход. При этом не следует ориентироваться на название, поскольку майнером в процессинге зловред именоваться не будет. А вот носить какое-то неприметное имя – очень даже.

- Используйте комбинацию горячих клавиш Win+R для перехода в реестр, а затем команду regedit, не забыв подтвердить свои действия кликом по OK.

- Зажмите одновременно Ctrl и F, а затем введите наименование процесса, полученного в Диспетчере задач, после чего кликните по команде «Найти».

После выполнения всех шагов вы получите список всех записей, содержащих имя шпионской программы, которые затем можно будет безвозвратно удалить из системы. Также не забудьте перезагрузить компьютер, чтобы он вернулся к полноценной работе.

Гораздо удобнее использовать расширение, позволяющее выборочно блокировать сценарии, например, NoScript (Firefox), Scriptblock или ScriptSafe (Chrome).

Кто пострадал от майнинг-вируса?

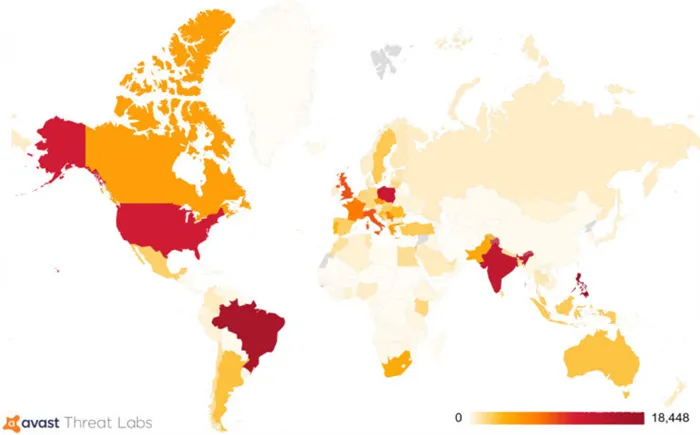

Avast Threat Labs сообщает, что вирус Cracknosh заразил чуть более 220 000 компьютеров в период с 2018 по 2021 год, принеся не менее 2 миллионов долларов США дохода в киберпространстве. Статистические данные являются приблизительными и не отражают всей ситуации в мире. Исследование охватывает только компьютеры, защищенные системой avast (бесплатный антивирус и премиум-система безопасности), и не включает антивирусные системы сторонних производителей.

В основном вирус распространился в Северной и Южной Америке (США, Бразилия и Мексика — первые страны по количеству зараженных компьютеров), Европе (Польша и Италия), Великобритании, Филиппинах и Индии. Краконош только что прибыл в Россию. По статистике, только 500-1000 потенциальных компьютеров затронуты горнодобывающей промышленностью.

Как обнаружить

Вирус незаметно внедряется в операционную систему (даже в безопасном режиме): он заменяет системные файлы Windows, отключает некоторые службы (например, Microsoft Defender Defender и Security Updates) и отключает задачу Он не отображается в списке управляемых процессов.

Crackonosh трудно обнаружить на компьютере, поскольку криптовалюта добывается в фоновом режиме, поэтому эксперты по кибербезопасности рекомендуют искать его.

- шум кулеров (и процессора, и видеокарты) из-за излишней нагрузки на оборудование,

- сниженную производительность ПК

- выросшие счета за электричество.

Как защититься от вируса для майнинга

Метод прогрессирования напрямую зависит от ситуации. Иногда даже avast может обнаружить вредоносное ПО, но в 99% случаев необходимо полагаться на сторонний инструмент, такой как HitmanPro. Несколько более радикальный метод — переустановка операционной системы. Если посмотреть на ситуацию с другой стороны, то прекращение загрузки пиратского контента и программного обеспечения из ненадежных источников не наносит никакого вреда.

Если у вас нет финансовых средств для покупки игры, но вы не хотите страдать от вируса, обратите внимание на проект Dairy Project. Каждую неделю мы делимся новыми играми, доступными бесплатно в Steam, EGS и GOG.

EA может повторить судьбу CD Projekt Red — хакеры совершили налет на базу данных и слили конфиденциальную информацию

Популярный хакер Empress взломал Resident Evil Village — решимость улучшить заморозку и оптимизацию

Шокирующая утечка Cyberpunk 2077: обнаружена «нулевая» версия игры. Сокращение раскрытия содержания.

CyberPunk 2077 получил крупнейшее обновление: будет добавлен новый контент

Утечки GTA 6: когда она выйдет и почему Rockstar до сих пор не объявила о ней?

Три разрекламированные ветки танков в WOT в июне. На что стоит опираться? Первое отделение в рамках нового сезона Battle Pass.